ในยุคที่ชีวิตของเราผูกพันกับโลกดิจิทัลอย่างแยกไม่ออก ตั้งแต่การตื่นนอนเช็กอีเมล ทำงานผ่านระบบคลาวด์ สั่งอาหารออนไลน์ ไปจนถึงการพูดคุยกับเพื่อนผ่านโซเชียลมีเดีย เราทุกคนต่างทิ้ง “ร่องรอยดิจิทัล” (Digital Footprint) ไว้มากมาย และในขณะเดียวกัน เราก็กำลังเปิดประตูบ้านของเราต้อนรับ “ความเสี่ยง” สารพัดรูปแบบโดยไม่รู้ตัว

คำถามคือ… คุณ “อาบน้ำ” ให้ตัวตนดิจิทัลของคุณบ่อยแค่ไหน?

เราแปรงฟันทุกวันเพื่อป้องกันฟันผุ เราล้างมือเพื่อฆ่าเชื้อโรค นั่นคือ “สุขอนามัยส่วนบุคคล” (Personal Hygiene) ในโลกดิจิทัลก็มีแนวคิดเดียวกัน ที่เราเรียกว่า “Cyber Hygiene” หรือ “สุขอนามัยทางไซเบอร์”

บทความนี้คือคู่มือฉบับสมบูรณ์ที่จะเจาะลึกว่า Cyber Hygiene คืออะไร และทำไมมันถึงกลายเป็นทักษะการเอาตัวรอดที่สำคัญที่สุดในศตวรรษที่ 21 พร้อมทั้งแจกแจง 8 หลักการสำคัญของ Cyber Hygiene ที่จะเปลี่ยนคุณจาก “ผู้ใช้งานทั่วไป” ให้กลายเป็น “ผู้ใช้งานที่ชาญฉลาด” พร้อมรับมือกับภัยคุกคามทุกรูปแบบ

Cyber Hygiene คืออะไร? (What is Cyber Hygiene?)

หากจะให้คำจำกัดความที่ง่ายที่สุด Cyber Hygiene คือ ชุดของแนวทางปฏิบัติและพฤติกรรมที่ทำเป็น “กิจวัตร” เพื่อรักษาความปลอดภัยและสุขภาพที่ดีของข้อมูล อุปกรณ์ และตัวตนดิจิทัลของคุณ

ลองนึกภาพโต๊ะทำงานของคุณ ถ้าคุณปล่อยให้เอกสารกองสุมกันเรื่อยๆ ไม่เคยจัดเก็บ ไม่เคยทำลายเอกสารเก่า กาแฟหกใส่ก็ไม่เช็ด เมื่อถึงจุดหนึ่ง โต๊ะนั้นจะกลายเป็นแหล่งเพาะพันธุ์เชื้อโรค หางานไม่เจอ และอาจเกิดอัคคีภัยได้ง่ายๆ

โลกดิจิทัลก็เช่นกัน หากคุณไม่เคยอัปเดตซอฟต์แวร์ ใช้รหัสผ่าน “123456” กับทุกบัญชี คลิกทุกอีเมลที่ส่งมา ไม่เคยสำรองข้อมูล… คุณก็ไม่ต่างอะไรกับการปล่อยให้ “เชื้อโรคไซเบอร์” อย่างมัลแวร์ (Malware), ไวรัส (Virus), หรือแรนซัมแวร์ (Ransomware) เติบโตอย่างอิสระ

Cyber Hygiene ไม่ใช่การซื้อโปรแกรมแอนตี้ไวรัสที่แพงที่สุดแล้วจบ แต่มันคือ “กระบวนการที่ต่อเนื่อง” (Ongoing Process) มันคือการสร้าง “นิสัย” ที่ดีในการใช้เทคโนโลยี เพื่อลด “พื้นผิวการโจมตี” (Attack Surface) และป้องกันไม่ให้ปัญหาเล็กๆ ลุกลามกลายเป็นหายนะทางการเงินหรือชื่อเสียง

ทำไม Cyber Hygiene จึงสำคัญ? เหตุผลที่คุณเมินเฉยไม่ได้

บางคนอาจคิดว่า “ฉันไม่มีข้อมูลสำคัญอะไรให้แฮกเกอร์ต้องสนใจ” นี่คือความเข้าใจผิดที่อันตรายที่สุด! ในสายตาของอาชญากรไซเบอร์ ข้อมูลของคุณทุกคนมีค่า ไม่ว่าจะเป็น

- ข้อมูลส่วนบุคคล (PII – Personally Identifiable Information) ชื่อ, ที่อยู่, เบอร์โทรศัพท์, เลขบัตรประชาชน สามารถถูกนำไปใช้สวมรอยตัวตน (Identity Theft) หรือเปิดบัญชีปลอม

- ข้อมูลทางการเงิน เลขบัตรเครดิต, ข้อมูลบัญชีธนาคาร ถูกขโมยไปเพื่อดูดเงิน

- บัญชีโซเชียลมีเดีย/อีเมล ถูกยึดเพื่อนำไปหลอกลวงเพื่อนของคุณต่อ หรือเรียกค่าไถ่

- ทรัพยากรคอมพิวเตอร์ เครื่องของคุณอาจถูกฝังมัลแวร์เพื่อใช้เป็นฐานในการโจมตีคนอื่น (Botnet) หรือใช้ขุดเหรียญคริปโต (Cryptojacking) โดยที่คุณไม่รู้ตัว

ความสำคัญของ Cyber Hygiene จึงไม่ใช่แค่เรื่อง “ส่วนตัว” แต่เป็นความรับผิดชอบต่อ “ส่วนรวม” ด้วย และนี่คือเหตุผลหลักว่าทำไมคุณต้องใส่ใจ

- ป้องกันการโจมตีทางไซเบอร์ ภัยคุกคามที่พบบ่อยที่สุดอย่าง Phishing (การหลอกลวง) และ Ransomware (มัลแวร์เรียกค่าไถ่) มักจะประสบความสำเร็จได้เพราะผู้ใช้งานมี Cyber Hygiene ที่ไม่ดี การมีสุขอนามัยที่ดีจะสร้างเกราะป้องกันด่านแรกที่แข็งแกร่งที่สุด

- ปกป้องตัวตนและทรัพย์สิน การรั่วไหลของข้อมูลเพียงเล็กน้อยอาจนำไปสู่การสูญเสียเงินในบัญชี หรือการถูกสวมรอยที่ต้องใช้เวลาหลายปีในการแก้ไข

- รักษาสุขภาพและประสิทธิภาพของอุปกรณ์ เช่นเดียวกับการดูแลร่างกาย คอมพิวเตอร์และสมาร์ทโฟนที่ “สะอาด” (ไม่รกไปด้วยไฟล์ขยะ, ซอฟต์แวร์ที่ไม่อัปเดต) จะทำงานได้เร็วขึ้น เสถียรขึ้น และมีอายุการใช้งานยาวนานขึ้น

- การปฏิบัติตามกฎหมาย (ในระดับองค์กร) สำหรับธุรกิจ การมี Cyber Hygiene ที่ดียิ่งสำคัญ เพราะมันเกี่ยวข้องกับการปฏิบัติตามกฎหมายคุ้มครองข้อมูลส่วนบุคคล เช่น PDPA ในประเทศไทย หากข้อมูลลูกค้ารั่วไหล องค์กรอาจถูกฟ้องร้องและเสียค่าปรับมหาศาล

8 หลักการสำคัญของ Cyber Hygiene ที่คุณต้องปฏิบัติเป็นประจำ

เมื่อเข้าใจแล้วว่า Cyber Hygiene คืออะไร และสำคัญเพียงใด ก็ถึงเวลาลงมือปฏิบัติ นี่คือ 8 หลักการสำคัญที่จะยกระดับความปลอดภัยดิจิทัลของคุณอย่างก้าวกระโดด

1. การจัดการรหัสผ่าน (Password Management) ปราการด่านแรกที่แข็งแกร่ง

รหัสผ่านคือ “กุญแจ” เข้าบ้านดิจิทัลของคุณ แต่คนส่วนใหญ่กลับใช้กุญแจดอกเดียวกันไขประตูทุกบาน และเป็นกุญแจที่ปั๊มง่ายอย่าง “password123”

หลักการปฏิบัติ

- สร้างรหัสผ่านที่ “แข็งแกร่ง” (Strong)

- ไม่แข็งแกร่ง P@ssw0rd1 (แฮกเกอร์เดาได้ง่าย แม้จะมีอักขระพิเศษ)

- แข็งแกร่ง Cat-Jumps-Over-Lazy-Dog (ใช้เทคนิค Passphrase หรือวลีที่จดจำง่าย แต่ยาวและซับซ้อน)

- หลักการคือ ยาว (อย่างน้อย 12-15 ตัวอักษร), ซับซ้อน (ตัวพิมพ์เล็ก/ใหญ่, ตัวเลข, สัญลักษณ์) และ ไม่ซ้ำใคร

- ไม่ใช้ซ้ำ (Unique) ห้าม ใช้รหัสผ่านเดียวกันสำหรับหลายบริการ หากบริการหนึ่งรั่วไหล (เช่น เว็บไซต์ E-commerce ที่คุณสมัครไว้) แฮกเกอร์จะนำรหัสผ่านนั้นไปลองล็อกอินบัญชีอื่นของคุณ (เช่น อีเมล, ธนาคาร) ทันที

- ใช้ผู้จัดการรหัสผ่าน (Password Manager) นี่คือเครื่องมือที่สำคัญที่สุดในยุคนี้! โปรแกรมอย่าง 1Password, Bitwarden หรือ LastPass จะช่วยคุณ

- สร้างรหัสผ่านที่ซับซ้อนและยาวมากๆ (เช่น k!8$#zPqXv*rT@L9)

- จดจำรหัสผ่านทั้งหมดให้คุณ คุณจำเพียง “Master Password” อันเดียว

- ซิงค์รหัสผ่านข้ามอุปกรณ์ (มือถือ, คอมพิวเตอร์)

- แจ้งเตือนเมื่อรหัสผ่านของคุณรั่วไหล

- เปลี่ยนรหัสผ่านเริ่มต้น (Default Passwords) อุปกรณ์ใหม่ๆ เช่น เราเตอร์ Wi-Fi หรือกล้องวงจรปิด มักมาพร้อมรหัสผ่านเริ่มต้น (เช่น admin/admin) นี่คือช่องโหว่ขนาดใหญ่ที่ต้องเปลี่ยนทันทีที่ติดตั้ง

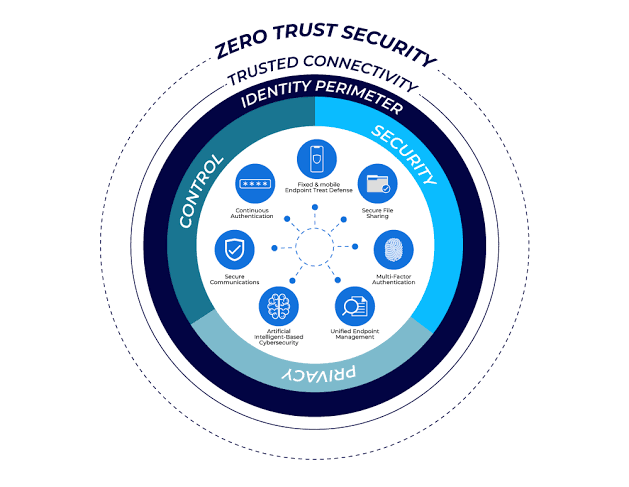

2. การยืนยันตัวตนแบบหลายปัจจัย (Multi-Factor Authentication – MFA)

MFA หรือ 2FA (Two-Factor Authentication) คือ “แม่กุญแจชั้นที่สอง” หากแฮกเกอร์ขโมยกุญแจ (รหัสผ่าน) ของคุณไปได้ พวกเขาจะยังเข้าบ้านไม่ได้ เพราะติดแม่กุญแจอีกชั้น

หลักการปฏิบัติ

- MFA คืออะไร? คือการยืนยันตัวตนที่ต้องใช้ “ปัจจัย” มากกว่าหนึ่งอย่างในการล็อกอิน

- สิ่งที่คุณรู้ (Knowledge) รหัสผ่าน

- สิ่งที่คุณมี (Possession) โทรศัพท์มือถือ (ที่รับ OTP), USB Key (YubiKey)

- สิ่งที่คุณเป็น (Inherence) ลายนิ้วมือ, การสแกนใบหน้า

- เปิดใช้งานทุกที่ที่เป็นไปได้ บัญชีที่สำคัญที่สุดที่ต้องเปิด MFA ทันทีคือ อีเมล (เพราะเป็นศูนย์กลางในการรีเซ็ตรหัสผ่านอื่น), บัญชีธนาคาร, โซเชียลมีเดีย และ Password Manager ของคุณ

- เลือกใช้แอป Authenticator แทน SMS การรับรหัส OTP ผ่าน SMS สะดวก แต่มีความเสี่ยงจากการ “โคลนซิม” (SIM Swap) การใช้แอปอย่าง Google Authenticator หรือ Microsoft Authenticator จะปลอดภัยกว่ามาก

3. การอัปเดตซอฟต์แวร์และระบบปฏิบัติการ (Software & OS Updates)

คุณเคยรำคาญหน้าต่าง “Update Available” ที่เด้งขึ้นมาไหม? การกด “Update Later” (อัปเดตทีหลัง) คือหนึ่งในพฤติกรรมที่เสี่ยงที่สุด

หลักการปฏิบัติ

- ทำไมต้องอัปเดต? ซอฟต์แวร์ทุกตัวมี “ช่องโหว่” (Vulnerabilities) เมื่อนักพัฒนาตรวจพบ พวกเขาจะปล่อย “แพตช์” (Patch) หรือ “อัปเดต” เพื่ออุดช่องโหว่นั้น แฮกเกอร์รู้เรื่องนี้ดี พวกเขามองหาอุปกรณ์ที่ “ไม่อัปเดต” เสมอ เพราะมันเหมือนบ้านที่หน้าต่างแตกและประตูไม่ได้ล็อก

- เปิด “อัปเดตอัตโนมัติ” (Automatic Updates) นี่คือวิธีที่ง่ายที่สุด ตั้งค่าให้ระบบปฏิบัติการ (Windows, macOS, iOS, Android), เว็บเบราว์เซอร์ (Chrome, Firefox), และโปรแกรมแอนตี้ไวรัส อัปเดตตัวเองอัตโนมัติ

- อย่าลืมแอปอื่นๆ รวมถึงแอปที่คุณใช้งานบ่อยๆ เช่น Microsoft Office, Adobe Reader หรือแม้แต่แอปในมือถือ

4. การสำรองข้อมูล (Data Backup) แผนสำรองรับมือเหตุไม่คาดฝัน

ลองจินตนาการว่า วันหนึ่งคุณเปิดคอมพิวเตอร์ขึ้นมา แล้วไฟล์งานทั้งหมด, รูปภาพครอบครัว, หรือข้อมูลลูกค้า หายไปหมด ไม่ว่าจะเพราะฮาร์ดดิสก์พัง, โน้ตบุ๊กหาย หรือโดน Ransomware เข้ารหัสไฟล์เรียกค่าไถ่… คุณจะทำอย่างไร?

หลักการปฏิบัติ

- กฎ 3-2-1 แห่งการสำรองข้อมูล นี่คือมาตรฐานทองคำ

- 3 (สาม) สำเนา มีข้อมูลของคุณอย่างน้อย 3 ชุด (ต้นฉบับ 1, สำรอง 2)

- 2 (สอง) รูปแบบ เก็บสำเนาไว้ในสื่อที่แตกต่างกัน 2 ประเภท (เช่น ในคอมพิวเตอร์ 1, ใน External Hard Drive อีก 1)

- 1 (หนึ่ง) ที่นอกสถานที่ เก็บสำเนา 1 ชุดไว้ “นอกสถานที่” (Off-site)

- ใช้ประโยชน์จากคลาวด์ (Cloud Storage) บริการอย่าง Google Drive, OneDrive, iCloud หรือ Backblaze คือการสำรองข้อมูลแบบ Off-site ที่ง่ายและอัตโนมัติที่สุด หากไฟไหม้บ้านหรือน้ำท่วม อย่างน้อยข้อมูลในคลาวด์ก็ยังอยู่

- ทดสอบการกู้คืน การสำรองข้อมูลจะไร้ความหมายถ้าไฟล์ที่สำรองไว้ “เสีย” หรือกู้คืนไม่ได้ ควรสุ่มทดสอบเปิดไฟล์จากที่สำรองไว้เป็นครั้งคราว

5. การตระหนักรู้ต่อ Phishing และ Social Engineering

Phishing (ฟิชชิ่ง) คือการ “ตกปลา” โดยใช้ “เหยื่อล่อ” (เช่น อีเมลปลอม, SMS ปลอม) เพื่อหลอกให้คุณ “ติดเบ็ด” (คลิกลิงก์อันตราย หรือกรอกรหัสผ่าน) ส่วน Social Engineering คือ “การหลอกลวงทางจิตวิทยา” เพื่อใช้ประโยชน์จากความไว้เนื้อเชื่อใจ ความกลัว หรือความโลภของมนุษย์

หลักการปฏิบัติ

- “คิดก่อนคลิก” (Think Before You Click) นี่คือกฎเหล็ก

- ตรวจสอบสัญญาณเตือน (Red Flags) ในอีเมล/SMS

- ความเร่งด่วนจอมปลอม “บัญชีของคุณจะถูกระงับใน 24 ชั่วโมง!”, “คุณถูกรางวัลใหญ่ รีบยืนยันสิทธิ์ด่วน!”

- ผู้ส่งที่ไม่รู้จัก หรือสะกดผิด เช่น อีเมลจาก micros0ft.com (ตัว O แทนที่ด้วยเลข 0) หรือ support@gmail-security.com (บริษัทใหญ่อย่าง Google จะไม่ใช้โดเมนแบบนี้)

- ไวยากรณ์ผิดพลาด ประโยคแปร่งๆ หรือสะกดผิดอย่างชัดเจน

- ลิงก์ที่น่าสงสัย ให้ “วางเมาส์ค้างไว้” (Hover) บนลิงก์ (อย่าเพิ่งคลิก) เพื่อดูว่ามันจะพาไปที่เว็บไซต์ใด หากชื่อโดเมนดูแปลกปลอม ห้ามคลิกเด็ดขาด

- ห้ามให้ข้อมูลส่วนตัว ธนาคาร, รัฐบาล, หรือบริษัทที่น่าเชื่อถือ จะไม่ขอรหัสผ่าน หรือข้อมูลส่วนตัวของคุณผ่านทางอีเมลหรือ SMS

- ระวังการหลอกลวงทางโทรศัพท์ (Vishing) เช่น แก๊งคอลเซ็นเตอร์ที่อ้างว่าเป็นตำรวจ, กรมสรรพากร หรือธนาคาร หากไม่แน่ใจ ให้ “วางสาย” แล้วโทรกลับไปยังเบอร์ทางการขององค์กรนั้นๆ ด้วยตัวเอง

6. ความปลอดภัยของเครือข่าย (Network Security)

เครือข่าย Wi-Fi คือ “ประตูบ้านดิจิทัล” ของคุณ หากประตูนี้เปิดอ้ารับทุกคน ก็ไม่ต่างอะไรกับการเชื้อเชิญโจรเข้าบ้าน

หลักการปฏิบัติ

- รักษาความปลอดภัย Wi-Fi ที่บ้าน

- เปลี่ยนชื่อและรหัสผ่านเริ่มต้นของเราเตอร์ (ดังที่กล่าวในข้อ 1)

- ตั้งรหัสผ่าน Wi-Fi ที่แข็งแกร่ง

- ใช้การเข้ารหัสแบบ WPA3 (หรืออย่างน้อย WPA2)

- หากเป็นไปได้ ให้เปิด “เครือข่ายสำหรับแขก” (Guest Network) แยกต่างหากสำหรับเพื่อนหรืออุปกรณ์ IoT (เช่น สมาร์ททีวี, หลอดไฟอัจฉริยะ) เพื่อไม่ให้มายุ่งกับเครือข่ายหลัก

- อันตรายของ Public Wi-Fi (Wi-Fi ฟรี) Wi-Fi ฟรีตามร้านกาแฟ, สนามบิน, โรงแรม คือ “พื้นที่อันตราย” แฮกเกอร์สามารถ “ดักฟัง” (Sniffing) ข้อมูลทุกอย่างที่คุณส่งผ่านเครือข่ายนั้นได้ง่ายๆ

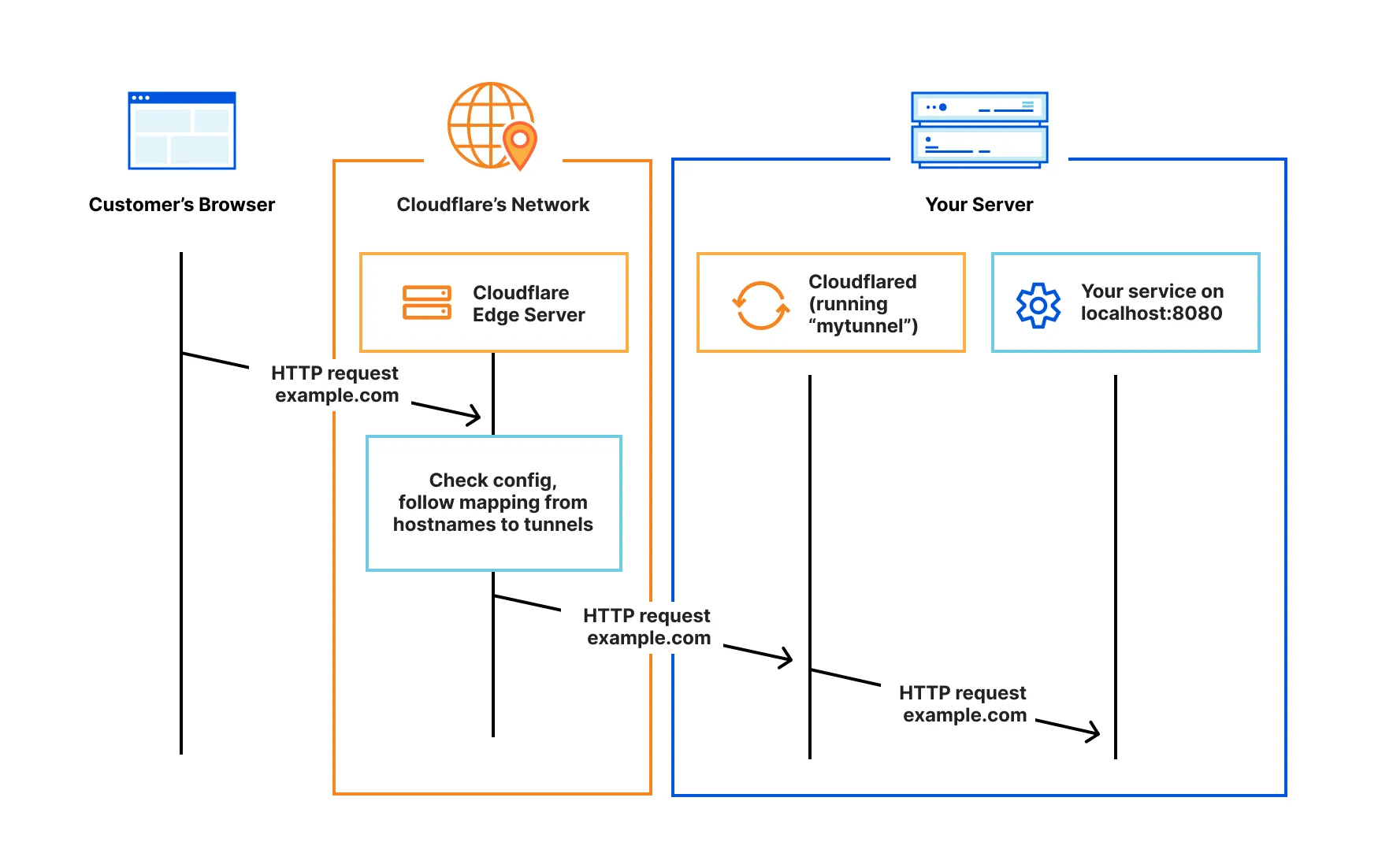

- ใช้ VPN (Virtual Private Network) เมื่อจำเป็นต้องใช้ Public Wi-Fi ให้ใช้ VPN เสมอ VPN จะสร้าง “อุโมงค์ที่เข้ารหัส” ระหว่างอุปกรณ์ของคุณกับอินเทอร์เน็ต ทำให้แฮกเกอร์ที่ดักฟังอยู่ไม่สามารถอ่านข้อมูลของคุณได้

7. การรักษาความปลอดภัยอุปกรณ์ (Device Security)

อุปกรณ์ของคุณ (คอมพิวเตอร์, โน้ตบุ๊ก, สมาร์ทโฟน) คือที่เก็บข้อมูลที่สำคัญที่สุด การดูแลมันจึงเป็นเรื่องจำเป็นทั้งทาง “กายภาพ” และ “ดิจิทัล”

หลักการปฏิบัติ

- ทางกายภาพ

- ล็อกหน้าจอเสมอ ตั้งค่าให้ล็อกหน้าจออัตโนมัติเมื่อไม่ใช้งาน และใช้ PIN, รหัสผ่าน, ลายนิ้วมือ หรือใบหน้า เพื่อปลดล็อก

- อย่าปล่อยอุปกรณ์ทิ้งไว้โดยไม่มีคนดูแลในที่สาธารณะ

- ทางดิจิทัล (คอมพิวเตอร์)

- ติดตั้งโปรแกรม Antivirus / Anti-malware ที่มีชื่อเสียง และอัปเดตฐานข้อมูลไวรัสเสมอ

- เปิดใช้งาน Firewall (ซึ่งมีอยู่แล้วใน Windows และ macOS) เพื่อกรองการรับส่งข้อมูลที่น่าสงสัย

- ทางดิจิทัล (สมาร์ทโฟน)

- ดาวน์โหลดแอปจาก Store ทางการเท่านั้น (App Store สำหรับ iOS, Google Play Store สำหรับ Android) การติดตั้งแอปจากแหล่งที่ไม่รู้จัก (Sideloading หรือ .apk) มีความเสี่ยงสูงมาก

- ตรวจสอบสิทธิ์การเข้าถึง (App Permissions) ก่อนติดตั้งแอป ควรอ่านว่าแอปนั้น “ขอสิทธิ์” ทำอะไรบ้าง เช่น “ทำไมแอปไฟฉายต้องขอเข้าถึงรายชื่อติดต่อและไมโครโฟน?” หากไม่จำเป็น ก็ไม่ควรอนุญาต

8. การทำความสะอาดข้อมูล (Data Clean-up) และการกำจัดอุปกรณ์

“สุขอนามัย” คือเรื่องของความสะอาด การปล่อยให้ข้อมูลเก่า, แอปที่ไม่ได้ใช้, หรือบัญชีที่ลืมไปแล้ว กองทับถมกัน ก็เหมือนการสะสมเชื้อโรคดิจิทัล

หลักการปฏิบัติ

- ลบสิ่งที่ไม่จำเป็น

- ถอนการติดตั้ง (Uninstall) แอปพลิเคชัน ที่คุณไม่ได้ใช้งานแล้ว แอปเหล่านี้อาจมีช่องโหว่ หรือทำงานเบื้องหลังเพื่อเก็บข้อมูลของคุณ

- ลบไฟล์เก่า/อีเมลขยะ ข้อมูลที่น้อยลง หมายถึง “พื้นผิวการโจมตี” ที่น้อยลง และยังช่วยให้อุปกรณ์ทำงานเร็วขึ้น

- ปิดบัญชีเก่า บัญชีเว็บไซต์หรือบริการเก่าๆ ที่คุณไม่ได้ใช้แล้ว (เช่น เว็บบอร์ด, เกมออนไลน์) ควรเข้าไป “ลบบัญชี” (Delete Account) ทิ้ง หากปล่อยไว้ วันหนึ่งหากเว็บนั้นโดนแฮก ข้อมูล (เช่น อีเมลและรหัสผ่านเก่า) ของคุณก็จะรั่วไหลไปด้วย

- กำจัดอุปกรณ์อย่างปลอดภัย ก่อนจะขาย, บริจาค, หรือทิ้ง คอมพิวเตอร์หรือมือถือเครื่องเก่า ห้าม เพียงแค่กด Delete ไฟล์ ต้องทำการ “ล้างข้อมูลอย่างถาวร”

- มือถือ/แท็บเล็ต ใช้ฟังก์ชัน “Factory Reset” (รีเซ็ตค่าโรงงาน)

- คอมพิวเตอร์ (HDD/SSD) ใช้ฟังก์ชัน “Secure Wipe” หรือ “Format” (แบบเต็ม, ไม่ใช่ Quick Format) เพื่อให้แน่ใจว่าข้อมูลไม่สามารถกู้คืนได้

สร้างกิจวัตร Cyber Hygiene ตารางสุขอนามัยดิจิทัลของคุณ

Cyber Hygiene จะไม่เกิดขึ้นเลยหากไม่ทำเป็น “กิจวัตร” นี่คือตัวอย่างตารางที่คุณสามารถนำไปปรับใช้ได้

- ทำทุกวัน (Daily)

- ล็อกหน้าจอทุกครั้งที่ลุกจากโต๊ะ

- “คิดก่อนคลิก” ทุกอีเมลและลิงก์ที่น่าสงสัย

- ใช้ Password Manager ในการล็อกอิน

- ใช้ VPN เมื่อเชื่อมต่อ Public Wi-Fi

- ทำทุกสัปดาห์ (Weekly)

- รีวิวการแจ้งเตือนความปลอดภัยจากบัญชีสำคัญ (อีเมล, ธนาคาร)

- สำรองข้อมูลไฟล์งานสำคัญ (ถ้าไม่ได้ตั้งค่าอัตโนมัติ)

- ทำทุกเดือน (Monthly)

- ตรวจสอบว่าระบบปฏิบัติการและแอปสำคัญได้รับการอัปเดตครบถ้วน

- รีวิวสิทธิ์การเข้าถึง (Permissions) ของแอปในมือถือ

- เปลี่ยนรหัสผ่านที่มีความเสี่ยง (ถ้า Password Manager แจ้งเตือน)

- ทำทุกปี (Annually)

- “ทำความสะอาดครั้งใหญ่” (Spring Cleaning) ลบไฟล์เก่า, ถอนการติดตั้งแอปที่ไม่ใช้

- รีวิวการตั้งค่าความเป็นส่วนตัว (Privacy Settings) บนโซเชียลมีเดีย

- ลบบัญชีออนไลน์เก่าๆ ที่ไม่ได้ใช้แล้ว

เริ่มต้นสร้าง Cyber Hygiene ที่ดีตั้งแต่วันนี้

Cyber Hygiene คืออะไร? มันไม่ใช่เรื่องทางเทคนิคที่ซับซ้อน แต่คือ “วิถีชีวิต” ในโลกดิจิทัล มันคือความรับผิดชอบต่อตนเองและผู้อื่น เช่นเดียวกับการที่เราล้างมือก่อนทานอาหาร

ภัยคุกคามทางไซเบอร์พัฒนาไปทุกวัน แต่หลักการป้องกันพื้นฐานยังคงเหมือนเดิม อาชญากรไซเบอร์มักมองหา “เหยื่อที่ง่ายที่สุด” (Low-hanging Fruit) เสมอ

การสร้าง หลักการสำคัญของ Cyber Hygiene ทั้ง 8 ข้อนี้ ไม่จำเป็นต้องทำทั้งหมดในวันเดียว แต่ขอให้เริ่มต้นตั้งแต่วันนี้ อาจจะเริ่มจากการติดตั้ง Password Manager หรือการไปเปิด MFA ให้กับบัญชีอีเมลของคุณ

เพียงแค่คุณใส่ใจและปฏิบัติอย่างสม่ำเสมอ คุณก็จะได้รับ “ความสงบสุขทางดิจิทัล” (Digital Peace of Mind) และสามารถใช้ประโยชน์จากเทคโนโลยีได้อย่างเต็มที่ โดยไม่ต้องตกเป็นเหยื่อของภัยคุกคามอีกต่อไป