ในยุคที่การทำงานไม่ได้จำกัดอยู่แค่ในออฟฟิศ และข้อมูลสำคัญกระจัดกระจายอยู่บนคลาวด์ กำแพงปราสาทแบบเดิมที่เคยใช้ป้องกันเครือข่ายภายในเริ่มเสื่อมประสิทธิภาพลง นี่คือจุดเริ่มต้นของแนวคิด Zero Trust Security ซึ่งเป็นกลยุทธ์ด้านความปลอดภัยที่เปลี่ยนมุมมองจากการเชื่อใจคนใน มาเป็นการไม่ไว้วางใจใครเลยจนกว่าจะผ่านการพิสูจน์ตัวตนอย่างเข้มงวด

Zero Trust Security คืออะไร

หากจะอธิบายให้เข้าใจง่ายที่สุด Zero Trust คือโมเดลความปลอดภัยทางไซเบอร์ที่ยึดหลักการว่า ห้ามเชื่อใจ และต้องตรวจสอบเสมอ (Never Trust, Always Verify) ในอดีต องค์กรมักใช้ระบบความปลอดภัยแบบ Perimeter Security หรือการสร้างกำแพงล้อมรอบเครือข่าย เปรียบเหมือนปราสาทที่มีคูเมืองล้อมรอบ ใครก็ตามที่ผ่านประตูเมืองเข้ามาได้จะถือว่าเป็นพวกเดียวกันและได้รับความไว้วางใจให้เข้าถึงข้อมูลเกือบทั้งหมด

แต่ในโลกปัจจุบันที่ภัยคุกคามสามารถมาจากภายใน หรือแฮกเกอร์ที่ขโมยบัญชีผู้ใช้จริงเข้ามาได้ แนวคิดแบบเดิมจึงอันตรายมาก Zero Trust จึงเข้ามาเปลี่ยนกติกาใหม่ โดยกำหนดว่าไม่ว่าผู้ใช้งานจะเชื่อมต่อมาจากภายในหรือภายนอกองค์กร หรือจะเป็นผู้บริหารระดับสูงเพียงใด ระบบจะไม่ให้สิทธิ์การเข้าถึงโดยอัตโนมัติ ทุกคำขอเข้าถึงข้อมูลต้องได้รับการตรวจสอบสิทธิ์ ความถูกต้อง และบริบทความปลอดภัยในขณะนั้นอย่างต่อเนื่อง

3 เสาหลักที่เป็นหัวใจของ Zero Trust

การจะสร้างระบบ Zero Trust ที่สมบูรณ์แบบได้นั้น องค์กรต้องยึดถือหลักการสำคัญ 3 ประการดังนี้

1 การตรวจสอบอย่างชัดเจน (Verify Explicitly)

ทุกครั้งที่มีการพยายามเข้าถึงทรัพยากร ระบบจะต้องตรวจสอบข้อมูลทุกอย่างที่หาได้ ไม่ใช่แค่ชื่อผู้ใช้และรหัสผ่าน แต่รวมถึงอัตลักษณ์ของผู้ใช้ ตำแหน่งที่ตั้ง อุปกรณ์ที่ใช้ ประเภทของข้อมูลที่ขอเข้าถึง และความผิดปกติของพฤติกรรม ข้อมูลเหล่านี้จะถูกนำมาประมวลผลเพื่อตัดสินใจว่าจะอนุญาตให้เข้าถึงหรือไม่

2 การให้สิทธิ์ขั้นต่ำที่จำเป็น (Least Privileged Access)

การจำกัดสิทธิ์คือหัวใจสำคัญของการลดความเสี่ยง ระบบจะมอบสิทธิ์ให้ผู้ใช้เข้าถึงเฉพาะข้อมูลหรือแอปพลิเคชันที่จำเป็นต่อการทำงานในขณะนั้นเท่านั้น (Just-In-Time และ Just-Enough Access) เพื่อให้แน่ใจว่าหากบัญชีถูกแฮก ความเสียหายจะถูกจำกัดอยู่ในวงแคบที่สุด ไม่สามารถลุกลามไปทั่วทั้งระบบได้

3 การสมมติว่าระบบถูกเจาะแล้ว (Assume Breach)

แทนที่จะคิดว่าเราปลอดภัย ให้คิดเสมอว่ามีผู้ไม่หวังดีแฝงตัวอยู่ในเครือข่ายแล้ว หลักการนี้เน้นไปที่การลดพื้นที่การโจมตี (Attack Surface) โดยการทำ Micro-segmentation หรือการแบ่งเครือข่ายเป็นส่วนย่อย ๆ เพื่อป้องกันการเคลื่อนไหวในแนวราบ (Lateral Movement) ของแฮกเกอร์ พร้อมทั้งการเข้ารหัสข้อมูลและการเฝ้าระวังแบบเรียลไทม์

เทคโนโลยีที่เป็นฟันเฟืองสำคัญของ Zero Trust

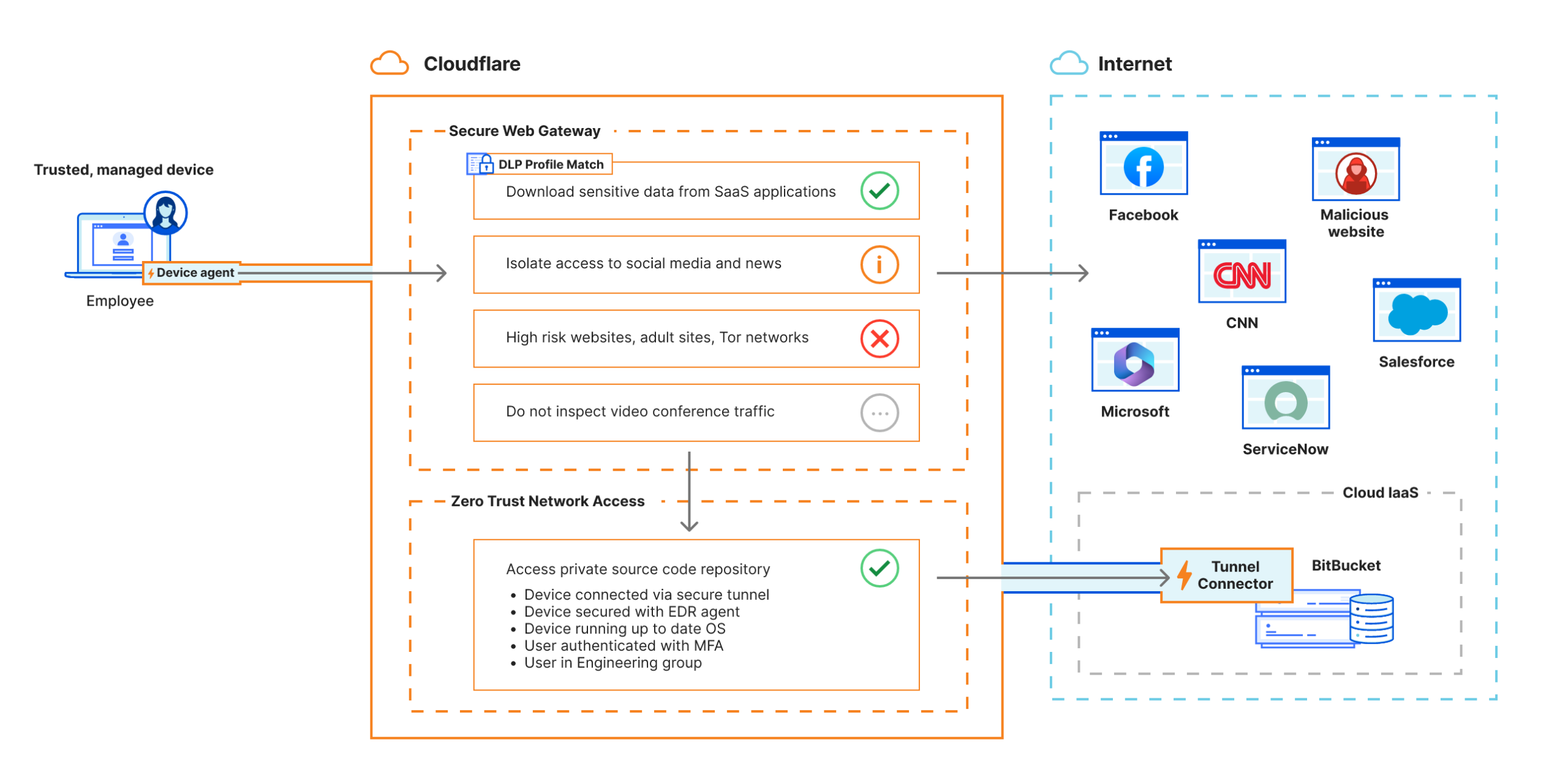

เพื่อให้แนวคิดนี้เกิดขึ้นจริงได้ จำเป็นต้องใช้เทคโนโลยีและเครื่องมือที่ทันสมัยเข้ามาช่วยจัดการ ดังนี้

- IAM (Identity and Access Management) ระบบบริหารจัดการอัตลักษณ์ที่ช่วยยืนยันว่าผู้ที่เข้ามาคือตัวจริง

- MFA (Multi-Factor Authentication) การยืนยันตัวตนหลายชั้น ซึ่งเป็นด่านแรกที่สำคัญที่สุดในการป้องกันการขโมยรหัสผ่าน

- Micro-segmentation การสร้างกำแพงกั้นระหว่างเวิร์กโหลดหรือแอปพลิเคชันภายในเครือข่าย เพื่อไม่ให้ไวรัสหรือแฮกเกอร์ข้ามจากจุดหนึ่งไปยังอีกจุดหนึ่งได้โดยง่าย

- Endpoint Security การตรวจสอบความปลอดภัยของอุปกรณ์ที่นำมาเชื่อมต่อ เช่น สมาร์ทโฟนหรือแล็ปท็อป ว่ามีการอัปเดตซอฟต์แวร์หรือมีมัลแวร์ฝังอยู่หรือไม่

ทำไมองค์กรยุคใหม่ถึงขาด Zero Trust ไม่ได้

การเปลี่ยนผ่านสู่ดิจิทัล (Digital Transformation) ทำให้พฤติกรรมการทำงานเปลี่ยนไปอย่างสิ้นเชิง ปัจจัยเหล่านี้คือเหตุผลที่ Zero Trust กลายเป็นมาตรฐานใหม่

การทำงานจากที่ไหนก็ได้ (Work from Anywhere) เมื่อพนักงานต้องต่อ Wi-Fi จากคาเฟ่หรือบ้านเพื่อเข้าถึงระบบบริษัท การมี Firewall ป้องกันแค่ออฟฟิศจึงไม่เพียงพอ Zero Trust ช่วยให้ความปลอดภัยติดตามตัวพนักงานไปทุกที่

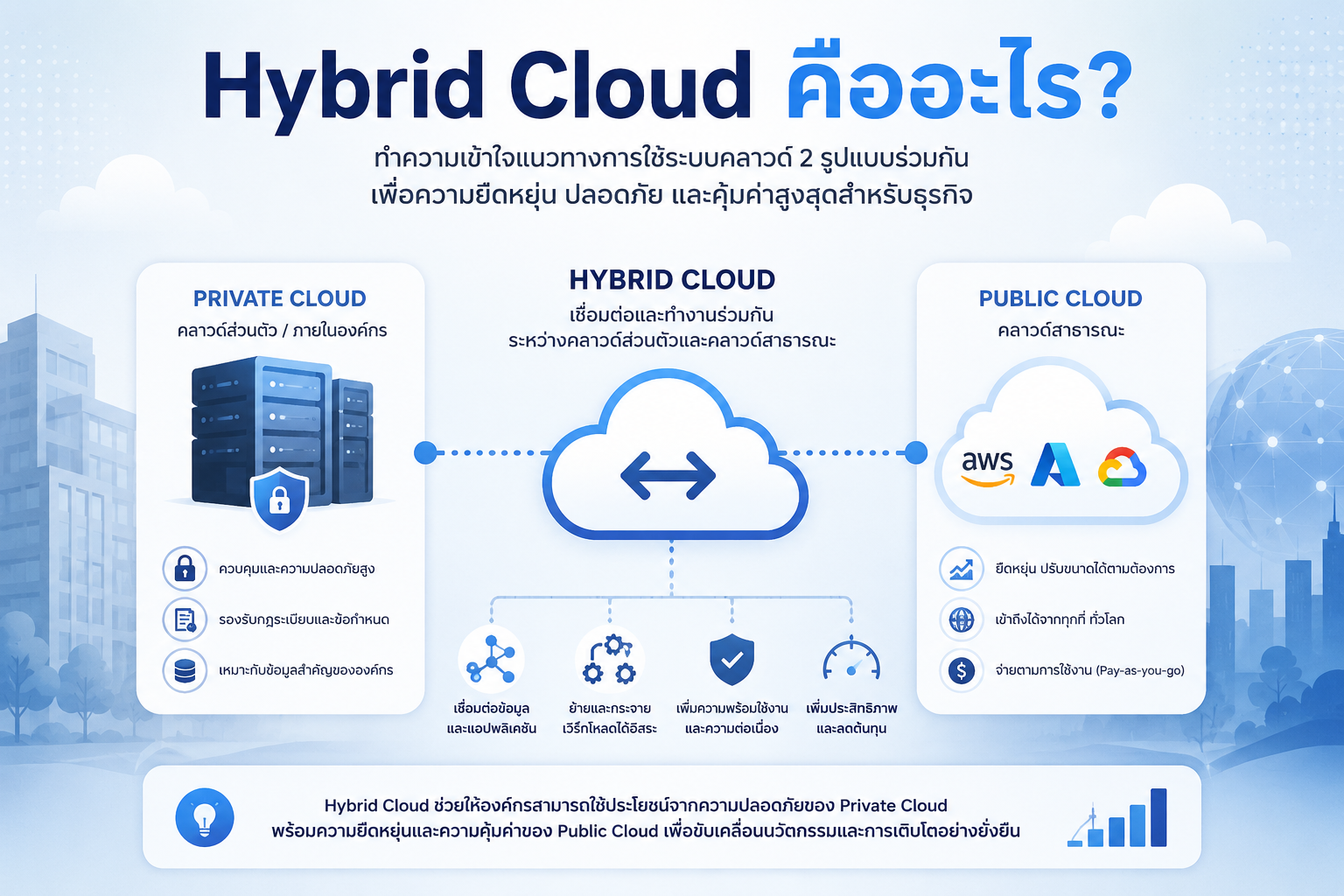

การขยายตัวของ Cloud Computing ข้อมูลไม่ได้อยู่ในเซิร์ฟเวอร์หลังออฟฟิศอีกต่อไป แต่อยู่บน AWS, Azure หรือ Google Cloud การป้องกันแบบเดิมจึงเอื้อมไปไม่ถึง Zero Trust ออกแบบมาเพื่อปกป้องทรัพยากรที่กระจัดกระจายเหล่านี้โดยเฉพาะ

ภัยคุกคามที่มีความซับซ้อนสูง แฮกเกอร์ในปัจจุบันใช้วิธีที่แนบเนียน เช่น Social Engineering หรือการขโมย Cookie ของเบราว์เซอร์ ซึ่งระบบป้องกันแบบเดิมมักตรวจจับไม่ได้ แต่ Zero Trust ที่เน้นการตรวจสอบพฤติกรรมจะพบความผิดปกติได้เร็วกว่า

ขั้นตอนการเริ่มต้นใช้งาน Zero Trust ในองค์กร

การจะเปลี่ยนระบบทั้งหมดเป็น Zero Trust ไม่สามารถทำได้เพียงชั่วข้ามคืน แต่ต้องอาศัยการวางแผนอย่างเป็นระบบ

- ระบุข้อมูลสำคัญ (Identify Protected Surface) ค้นหาว่าข้อมูล อุปกรณ์ และแอปพลิเคชันใดที่มีความสำคัญต่อธุรกิจมากที่สุด

- ทำความเข้าใจกระแสข้อมูล (Map Transaction Flows) ศึกษาว่าใครใช้งานอะไร ใช้งานอย่างไร และข้อมูลไหลไปทางไหน เพื่อวางกฎเกณฑ์ที่เหมาะสม

- ออกแบบสถาปัตยกรรม (Architect a Zero Trust Network) ใช้เครื่องมืออย่าง Next-Generation Firewall และโซลูชัน IAM เพื่อสร้างเกราะป้องกันรอบข้อมูลสำคัญ

- สร้างนโยบายความปลอดภัย (Create Zero Trust Policy) กำหนดเงื่อนไขที่ชัดเจนว่าใครจะเข้าถึงอะไรได้บ้าง ภายใต้สถานการณ์ไหน

- เฝ้าระวังและปรับปรุง (Monitor and Maintain) ตรวจสอบ Log และรายงานความปลอดภัยอย่างสม่ำเสมอเพื่อปรับปรุงนโยบายให้ทันต่อภัยคุกคามใหม่ ๆ

บทสรุป

Zero Trust Security ไม่ใช่แค่ซอฟต์แวร์ตัวเดียวที่คุณซื้อมาติดตั้งแล้วจบไป แต่มันคือ “วัฒนธรรมและความเชื่อทางความปลอดภัย” ที่เปลี่ยนจากความไว้วางใจแบบสุ่มเสี่ยง มาเป็นการตรวจสอบอย่างละเอียดรอบคอบ

ในโลกไซเบอร์ที่ไม่มีคำว่าปลอดภัยร้อยเปอร์เซ็นต์ การยอมรับความจริงว่าระบบอาจถูกเจาะได้ทุกเมื่อ และเตรียมพร้อมรับมือด้วยหลักการ Zero Trust คือวิธีที่ดีที่สุดในการปกป้องสินทรัพย์ดิจิทัลและชื่อเสียงขององค์กรให้มั่นคงยั่งยืน แม้ว่าการเริ่มต้นอาจดูซับซ้อนและต้องใช้ทรัพยากร แต่เมื่อเทียบกับความเสียหายจากข้อมูลรั่วไหลที่อาจเกิดขึ้นได้ทุกนาที การลงทุนใน Zero Trust ถือเป็นการตัดสินใจที่คุ้มค่าที่สุดสำหรับอนาคตของทุกธุรกิจในศตวรรษนี้