ในยุคดิจิทัลที่ข้อมูลมีค่าดั่งทองคำ หนึ่งในภัยคุกคามทางไซเบอร์ที่ร้ายแรงที่สุดและสร้างความเสียหายมูลค่ามหาศาลทั่วโลก คือ Ransomware (แรนซัมแวร์) หรือที่รู้จักกันในชื่อ “มัลแวร์เรียกค่าไถ่”

หลายคนอาจเคยได้ยินข่าวองค์กรใหญ่ๆ, โรงพยาบาล, หรือแม้แต่หน่วยงานภาครัฐถูกโจมตีจนระบบล่ม ข้อมูลคนไข้หรือข้อมูลประชาชนตกอยู่ในความเสี่ยง ความจริงก็คือ ภัยนี้อยู่ใกล้ตัวเรากว่าที่คิด ไม่ว่าคุณจะเป็นผู้ใช้งานทั่วไปที่เก็บรูปลูกๆ ไว้ในคอมพิวเตอร์ หรือเป็นองค์กรขนาดใหญ่ที่มีฐานข้อมูลลูกค้า บทความนี้จะเจาะลึกว่า ransomware คืออะไรกันแน่, มันมีวิวัฒนาการที่น่ากลัวเพียงใด, มันเข้ามาในเครื่องเราได้อย่างไร, และเราจะมีวิธีป้องกันหรือรับมือกับมันได้อย่างไร

Ransomware คืออะไร (What is Ransomware?)

Ransomware (อ่านว่า แรน-ซัม-แวร์) คือ โปรแกรมประสงค์ร้าย (Malware) ประเภทหนึ่ง ที่ออกแบบมาเพื่อ “จับข้อมูลของคุณเป็นตัวประกัน” โดยวิธีการที่พบบ่อยที่สุดคือ การเข้ารหัสไฟล์ (Encryption)

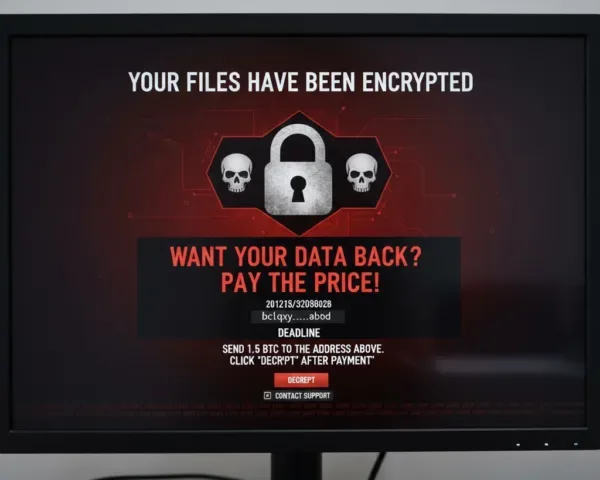

ลองนึกภาพว่าไฟล์สำคัญของคุณ ทั้งไฟล์งาน (Word, Excel), รูปภาพความทรงจำ, วิดีโอ, หรือฐานข้อมูลลูกค้า ถูกล็อกด้วยกุญแจเข้ารหัสขั้นสูงที่คุณไม่มีทางเปิดได้ เมื่อการเข้ารหัสเสร็จสิ้น แฮกเกอร์จะทิ้ง “ข้อความเรียกค่าไถ่” (Ransom Note) ไว้บนหน้าจอของคุณ อาจเป็นไฟล์ .txt หรือเปลี่ยนภาพพื้นหลัง Desktop

ข้อความนั้นจะอธิบายว่าเกิดอะไรขึ้น และข่มขู่คุณว่า ถ้าอยากได้ไฟล์คืน ต้องจ่ายเงิน “ค่าไถ่” (Ransom) ซึ่งมักจะเรียกร้องเป็นสกุลเงินดิจิทัล (Cryptocurrency) เช่น Bitcoin หรือ Monero เพื่อให้ยากต่อการติดตามเส้นทางการเงิน และมักจะมี “นาฬิกานับถอยหลัง” ขู่ว่าหากไม่จ่ายภายใน 24 หรือ 48 ชั่วโมง ราคาค่าไถ่จะเพิ่มขึ้นสองเท่า หรือไฟล์ทั้งหมดจะถูกลบถาวร

ที่เลวร้ายไปกว่านั้น ในปัจจุบัน แฮกเกอร์ไม่เพียงแค่เข้ารหัสไฟล์ แต่ยังขโมยข้อมูลของคุณออกไปก่อนด้วย (เรียกว่า Double Extortion) หากคุณไม่จ่ายค่าไถ่ พวกเขาจะขู่ว่าจะนำข้อมูลลับ (เช่น ข้อมูลการเงิน, ความลับทางการค้า, รูปส่วนตัว) ไปเผยแพร่ต่อสาธารณะ

สาเหตุใดที่ทำให้คอมพิวเตอร์ติด Ransomware?

การที่คอมพิวเตอร์หรือเครือข่ายจะติด Ransomware ได้นั้น ไม่ได้เกิดขึ้นมาลอยๆ แต่มีช่องทางหลักๆ ที่แฮกเกอร์ใช้ ดังนี้

- อีเมลหลอกลวง (Phishing Emails) นี่คือสาเหตุยอดนิยมที่สุด คุณอาจได้รับอีเมลที่ดูเหมือนมาจากหน่วยงานที่น่าเชื่อถือ (เช่น ธนาคาร, บริษัทขนส่งอย่าง FedEx/DHL, หรือแม้แต่แผนก IT ของคุณเอง) โดยมีหัวข้อเรื่องที่กระตุ้นให้คุณเปิด เช่น “แจ้งหนี้ค้างชำระ”, “พัสดุของคุณจัดส่งไม่สำเร็จ”, “กรุณารีเซ็ตรหัสผ่าน” โดยมีไฟล์แนบอันตราย (เช่น .zip, .rar, หรือไฟล์เอกสาร Word/Excel ที่แฝง Macro) หรือลิงก์ที่พาไปยังหน้าเว็บปลอม เมื่อคุณเปิดไฟล์หรือคลิกลิงก์ มัลแวร์ก็จะถูกติดตั้งทันที

- การเจาะผ่านช่องโหว่ (Software Vulnerabilities) ซอฟต์แวร์หรือระบบปฏิบัติการ (เช่น Windows, macOS, หรือแม้แต่ปลั๊กอินเว็บเบราว์เซอร์) ที่ไม่ได้อัปเดตเป็นเวอร์ชันล่าสุด มักจะมี “ช่องโหว่” ด้านความปลอดภัยที่แฮกเกอร์รู้ แฮกเกอร์สามารถใช้ช่องโหว่นี้ในการส่ง Ransomware เข้ามาในเครื่องของคุณได้โดยตรง หรือในบางกรณี (เช่น WannaCry) มันสามารถแพร่กระจายตัวเองจากเครื่องหนึ่งไปยังอีกเครื่องในเครือข่ายได้เหมือนหนอน (Worm)

- การโจมตีผ่าน Remote Desktop (RDP Attacks) องค์กรที่เปิดให้พนักงานสามารถรีโมตเข้ามาทำงานจากภายนอกผ่าน RDP (Remote Desktop Protocol) หากตั้งรหัสผ่านที่เดาง่าย (เช่น 123456, admin) หรือไม่ได้มีการป้องกันที่ดีพอ แฮกเกอร์สามารถใช้โปรแกรม “สุ่มรหัสผ่าน” (Brute Force) จนเข้ามาควบคุมเครื่อง Server หรือคอมพิวเตอร์ของพนักงานได้ และติดตั้ง Ransomware ด้วยตนเองในฐานะผู้ดูแลระบบ

- การดาวน์โหลดซอฟต์แวร์เถื่อน (Malicious Downloads) การดาวน์โหลดโปรแกรมละเมิดลิขสิทธิ์, Keygen (ตัวสร้างคีย์), Crack หรือไฟล์จากเว็บไซต์ที่ไม่น่าเชื่อถือ (รวมถึงไฟล์ Torrent) มักจะมี Ransomware แฝงตัวมาด้วย ถือเป็นการ “เปิดประตูให้โจรเข้าบ้าน” ด้วยตัวเอง

- Malvertising (โฆษณาแฝงมัลแวร์) แม้แต่การเข้าชมเว็บไซต์ที่น่าเชื่อถือก็อาจมีความเสี่ยง หากเว็บไซต์นั้นใช้เครือข่ายโฆษณาที่ถูกแฮกเกอร์ลอบฝังโค้ดอันตรายไว้ คุณอาจถูกส่งต่อไปยังหน้าเว็บที่ติดตั้งมัลแวร์โดยที่คุณไม่รู้ตัว (Drive-by Download)

- อุปกรณ์ USB ที่ติดเชื้อ การเสียบแฟลชไดรฟ์ USB ที่ไม่ทราบที่มา หรือหยิบได้จากที่สาธารณะ ก็เป็นอีกช่องทางคลาสสิกที่มัลแวร์ใช้ในการแพร่กระจาย

Ransomware มีอะไรบ้าง? (Types of Ransomware)

Ransomware ไม่ได้มีแค่แบบเดียว แต่มีการพัฒนาอย่างต่อเนื่องเพื่อเพิ่มแรงกดดันในการเรียกค่าไถ่ โดยแบ่งประเภทหลักๆ ได้ดังนี้

- Crypto Ransomware (มัลแวร์เข้ารหัสไฟล์) เป็นประเภทที่พบบ่อยและอันตรายที่สุดในปัจจุบัน มันจะค้นหาไฟล์สำคัญในเครื่องของคุณ (เช่น .jpg, .doc, .xls, .mp4, .db) แล้วเข้ารหัสไฟล์เหล่านั้น ทำให้คุณเปิดใช้งานไม่ได้ ตัวอย่างที่โด่งดัง เช่น WannaCry (ที่ใช้ช่องโหว่ EternalBlue ของ NSA ในการแพร่กระจาย), Locky, Ryuk, Conti

- Locker Ransomware (มัลแวร์ล็อกหน้าจอ) ประเภทนี้จะไม่ได้เข้ารหัสไฟล์ แต่จะ “ล็อก” หน้าจอคอมพิวเตอร์หรือมือถือของคุณ ทำให้คุณไม่สามารถใช้งานเครื่องได้เลย โดยจะแสดงหน้าจอเรียกค่าไถ่ค้างไว้ (เช่น อ้างว่าเป็น FBI หรือตำรวจ) แม้จะเก่ากว่า แต่ก็ยังคงมีอยู่ โดยเฉพาะในมือถือ

- Doxware / Leakware (มัลแวร์ขโมยและขู่ปล่อยข้อมูล) นี่คือขั้นกว่าของ Ransomware ที่เรียกว่า “Double Extortion” (การขู่กรรโชกสองชั้น) ซึ่งกำลังเป็นที่นิยมในปัจจุบัน แฮกเกอร์จะไม่เพียงแค่เข้ารหัสไฟล์ แต่จะ “ขโมย” ข้อมูลสำคัญของคุณออกไปก่อน แล้วขู่ว่า หากไม่จ่ายค่าไถ่ จะนำข้อมูลนี้ไปเผยแพร่ในอินเทอร์เน็ต (เช่น ขายใน Dark Web หรือปล่อยให้สื่อมวลชน) ทำให้องค์กรเสียหายอย่างหนักแม้จะมี Backup ก็ตาม

- Ransomware-as-a-Service (RaaS) นี่คือโมเดลธุรกิจของอาชญากรไซเบอร์ ที่กลุ่มแฮกเกอร์มืออาชีพจะสร้าง Ransomware ขึ้นมา แล้ว “ให้เช่า” แก่แฮกเกอร์รายย่อย โดยแบ่งเปอร์เซ็นต์ค่าไถ่กัน ทำให้ใครๆ ก็สามารถทำการโจมตีได้ แม้จะไม่มีความเชี่ยวชาญทางเทคนิคมากนัก ซึ่งเป็นสาเหตุที่ทำให้การโจมตีเพิ่มขึ้นอย่างรวดเร็ว

- Triple Extortion (การขู่กรรโชกสามชั้น) วิวัฒนาการล่าสุดที่นอกจากการเข้ารหัสไฟล์ (1) และขโมยข้อมูล (2) แฮกเกอร์ยังทำการโจมตีแบบ DDoS (Distributed Denial-of-Service) ใส่เว็บไซต์หรือระบบของเหยื่อ (3) เพื่อกดดันให้ระบบล่มสนิท หรือแม้กระทั่งติดต่อลูกค้าหรือพาร์ทเนอร์ของเหยื่อโดยตรง เพื่อบีบให้เหยื่อต้องจ่ายเงิน

หากติด Ransomware และไฟล์สำคัญถูกเข้ารหัส ควรทำอย่างไร?

นี่คือสิ่งที่ควรทำ (และไม่ควรทำ) ทันทีที่คุณรู้ตัวว่าติด Ransomware

- ตัดการเชื่อมต่อทันที (Isolate Immediately) สิ่งแรกที่ต้องทำคือ ถอดสาย LAN หรือปิด Wi-Fi ของเครื่องที่ติดเชื้อทันที และรวมถึงถอด External Hard Drive หรือ USB ที่เชื่อมต่ออยู่ด้วย เพื่อป้องกันไม่ให้ Ransomware แพร่กระจายไปยังเครื่องอื่นในเครือข่าย หรือไปยังไดรฟ์สำรองข้อมูล

- อย่าเพิ่งจ่ายค่าไถ่! (Do Not Pay the Ransom) นี่คือคำแนะนำสากลจากผู้เชี่ยวชาญด้านความปลอดภัยและหน่วยงานบังคับใช้กฎหมาย เพราะ

- ไม่มีอะไรรับประกัน คุณอาจจ่ายเงินไปแล้ว แต่ไม่ได้คีย์ถอดรหัสกลับมา หรือคีย์ที่ได้มาใช้การไม่ได้

- คุณกำลังสนับสนุนอาชญากร เงินของคุณจะถูกนำไปพัฒนา Ransomware ที่ร้ายแรงกว่าเดิม และใช้ในการก่ออาชญากรรมอื่นๆ

- คุณจะกลายเป็นเป้าหมาย แฮกเกอร์จะรู้ว่าคุณยอมจ่าย และจะเก็บชื่อคุณไว้ใน “รายชื่อที่น่าโจมตีซ้ำ” ในอนาคต

- ข้อมูลอาจรั่วไหลอยู่ดี ในกรณีของ Doxware แฮกเกอร์อาจได้รับเงินแล้ว แต่ก็ยังขายข้อมูลของคุณใน Dark Web อยู่ดี

- ถ่ายรูปหน้าจอเรียกค่าไถ่ ถ่ายรูปข้อความข่มขู่, ที่อยู่กระเป๋าเงินคริปโต, และอีเมลติดต่อของคนร้ายที่ทิ้งไว้ เพื่อใช้เป็นข้อมูลในการตรวจสอบและค้นหาเครื่องมือถอดรหัส

- ประเมินความเสียหาย ตรวจสอบว่าไฟล์ใดถูกเข้ารหัสบ้าง และมีความสำคัญเพียงใด เครื่องใดบ้างในเครือข่ายที่ได้รับผลกระทบ

- รายงานทางการ แจ้งเหตุต่อผู้เกี่ยวข้อง เช่น แผนก IT ขององค์กร และควรแจ้งความต่อหน่วยงานที่รับผิดชอบ เช่น กองบัญชาการตำรวจสืบสวนสอบสวนอาชญากรรมทางเทคโนโลยี (บช.สอท.) เพื่อเก็บหลักฐานไว้

Ransomware แก้ยังไง? (How to Fix Ransomware)

เมื่อตั้งสติได้แล้ว ขั้นตอนการแก้ไขมีดังนี้

- มองหาเครื่องมือถอดรหัสฟรี (Check for Decryptors) โครงการ “No More Ransom” (www.nomoreransom.org) ซึ่งเป็นการร่วมมือกันของหน่วยงานบังคับใช้กฎหมายและบริษัทความปลอดภัยไซเบอร์ ได้รวบรวมเครื่องมือถอดรหัส (Decryptor) สำหรับ Ransomware สายพันธุ์ต่างๆ ไว้ หากคุณโชคดีและติดสายพันธุ์เก่าๆ หรือสายพันธุ์ที่เขียนโค้ดมาไม่ดี คุณอาจได้ไฟล์คืนมาฟรีๆ

- กู้คืนจากข้อมูลสำรอง (Restore from Backup) นี่คือ วิธีแก้ ransomware ที่ดีที่สุดและได้ผลจริงที่สุด หากคุณมีการสำรองข้อมูล (Backup) ที่สมบูรณ์และไม่ได้เชื่อมต่อกับเครื่องที่ติดเชื้อ (Offline Backup) คุณสามารถดำเนินการ “ล้างเครื่อง” (Format และ Reinstall OS) จากนั้นจึงนำข้อมูลที่สำรองไว้กลับมาใช้งานได้ตามปกติ (ต้องมั่นใจว่าล้างเครื่องจนสะอาดก่อน)

- ล้างเครื่องและติดตั้งใหม่ (Nuke and Pave) หากคุณไม่มีข้อมูลสำรอง และไม่มีเครื่องมือถอดรหัส ทางเลือกสุดท้ายคือการยอมสละไฟล์เหล่านั้น ทำการฟอร์แมตฮาร์ดดิสก์ทั้งหมด และติดตั้งระบบปฏิบัติการใหม่ทั้งหมด นี่เป็นวิธีเดียวที่จะมั่นใจได้ 100% ว่ามัลแวร์ได้หายไปจากเครื่องของคุณแล้ว

- ปรึกษาผู้เชี่ยวชาญ สำหรับองค์กร การกู้คืนระบบอาจมีความซับซ้อน ควรปรึกษาบริษัทผู้เชี่ยวชาญด้าน Cybersecurity เพื่อช่วยในการสืบสวน (Forensics), กู้คืนระบบ, และอุดช่องโหว่ที่เกิดขึ้น

ที่สุดของเกราะป้องกัน Ransomware วิธีป้องกัน (Prevention is Key)

การป้องกันย่อมดีกว่าการแก้ไขเสมอ นี่คือวิธีป้องกัน Ransomware ที่ทุกคนควรทำ

- สำรองข้อมูล (Backup) คือหัวใจ นี่คือสิ่งที่สำคัญที่สุด! จงใช้ กฎ 3-2-1

- มีข้อมูล 3 ชุด

- เก็บไว้ในสื่อ 2 ประเภทที่แตกต่างกัน (เช่น ในเครื่อง 1 ชุด, ใน External HDD 1 ชุด)

- และเก็บ 1 ชุดไว้นอกสถานที่ (Offline/Off-site) เช่น Cloud Storage (Google Drive, OneDrive) หรือ External HDD ที่ไม่ได้เสียบคาไว้กับคอมพิวเตอร์ตลอดเวลา (สำคัญมาก!) และ หมั่นทดสอบการกู้คืน (Test Restore) ว่าไฟล์ Backup ใช้งานได้จริง

- อัปเดตซอฟต์แวร์สม่ำเสมอ (Patch Management) ทั้งระบบปฏิบัติการ (Windows, macOS), โปรแกรม Antivirus, และเว็บเบราว์เซอร์ ควรอัปเดตให้เป็นเวอร์ชันล่าสุดเสมอ (เปิด Auto-Update) เพื่อปิดช่องโหว่ที่แฮกเกอร์จะใช้โจมตี

- คิดก่อนคลิก (Security Awareness Training) อบรมตัวเองและพนักงานให้ระมัดระวังอีเมลน่าสงสัย, ไฟล์แนบที่ไม่คาดคิด, หรือลิงก์แปลกปลอมเสมอ สอนวิธีสังเกต เช่น ชี้เมาส์ดูก่อนคลิก, ตรวจสอบอีเมลผู้ส่งว่าถูกต้องหรือไม่

- ใช้โปรแกรม Antivirus/Endpoint Security ที่ดี เลือกใช้โปรแกรม Antivirus ที่มีชื่อเสียงและมีความสามารถในการตรวจจับ Ransomware โดยเฉพาะ (Behavioral-based Protection) ไม่ใช่แค่การตรวจจับจาก Signature

- เปิดใช้งาน Firewall ทั้ง Firewall ของ Windows/macOS และ Firewall ของเราเตอร์เครือข่าย ควรถูกเปิดใช้งานเพื่อกรองการเชื่อมต่อที่เป็นอันตราย

- ใช้สิทธิ์ผู้ใช้เท่าที่จำเป็น (Least Privilege) อย่าใช้งานคอมพิวเตอร์ด้วยสิทธิ์ Administrator ตลอดเวลา ให้ใช้บัญชี Standard User สำหรับงานทั่วไป สิทธิ์ Admin จะช่วยให้มัลแวร์สร้างความเสียหายได้กว้างขวางและรุนแรงกว่ามาก

- ใช้ Multi-Factor Authentication (MFA) เปิดใช้งานการยืนยันตัวตนแบบสองชั้นสำหรับบริการสำคัญทั้งหมด โดยเฉพาะอีเมล, Cloud Storage และที่สำคัญที่สุดคือ RDP เพื่อป้องกันการถูกสุ่มรหัสผ่าน

- ไม่ใช้ซอฟต์แวร์เถื่อน ลดความเสี่ยงมหาศาลจากการดาวน์โหลดไฟล์ที่แฝงมัลแวร์มาด้วย

- แสดงนามสกุลไฟล์ ตั้งค่า Windows ให้แสดงนามสกุลไฟล์ (Show file extensions) เพื่อให้คุณเห็นไฟล์อันตรายที่แอบซ่อนอยู่ เช่น Invoice.pdf.exe

สรุป

Ransomware คือภัยคุกคามทางไซเบอร์ที่ร้ายแรงและมีการพัฒนาอย่างต่อเนื่อง มันเปลี่ยนไฟล์ที่มีค่าของคุณให้กลายเป็น “ตัวประกัน” เพื่อเรียกเงินค่าไถ่ โดยมีช่องทางหลักมาจากการหลอกลวง (Phishing) และช่องโหว่ของซอฟต์แวร์ที่ไม่อัปเดต

แม้ว่าการแก้ไขเมื่อติดเชื้อแล้วจะเป็นเรื่องยากและไม่มีอะไรรับประกันว่าจะได้ไฟล์คืน (นอกจากจะมี Backup) แต่การป้องกันนั้นสามารถทำได้และมีประสิทธิภาพสูง ความปลอดภัยทางไซเบอร์ไม่ใช่การตั้งค่าครั้งเดียวแล้วจบ แต่เป็น “กระบวนการ” ที่ต้องทำอย่างต่อเนื่อง เพียงแค่คุณสร้างวินัยในการ สำรองข้อมูลอย่างสม่ำเสมอ, อัปเดตระบบ, และ มีสติในการใช้งานอินเทอร์เน็ต คุณก็จะปลอดภัยจากภัยร้ายนี้ได้